JIS Q 27000 と ISMS

情報セキュリティとは、不正なアクセス、攻撃、窃盗、または損害から、データ・リソースを保護することでした。

ここでは、その定義がブレないために、日本工業規格が策定している JIS Q 27000 というドキュメントを見ていきましょう。

- JIS Q 27000

- 真正性・責任追跡性・否認防止・信頼性

- ISMS(情報セキュリティマネジメントシステム)

第2講

現代の情報社会において、企業や組織が保有する「情報資産」を守るためには、情報セキュリティが欠かせません。

企業のデータ、顧客情報、知的財産、業務プロセスに関する情報など、価値のある情報全般を指す。これらの情報資産を保護するためには、体系的で効果的なセキュリティ管理が必要となる

そんな中で、日本国内外で広く利用されているのが、情報セキュリティ管理標準を定めている「JIS Q 27000」です。

読み方:じーあいえす・きゅー・にまんななせん

Q → Quality(マネジメントシステム規格)を表します。その管理システムの27000番が、情報セキュリティに関するドキュメントだ、という意味です

JIS Q 27000 は、ISO/IEC 27000 を基に策定された日本工業規格です。つまり、ISOが作成しているものを、日本語版に置き換えたドキュメントです。

スイスのジュネーブに本部を置く、非政府機関 International Organization for Standardization(国際標準化機構)のことで、国際規格を策定しています。

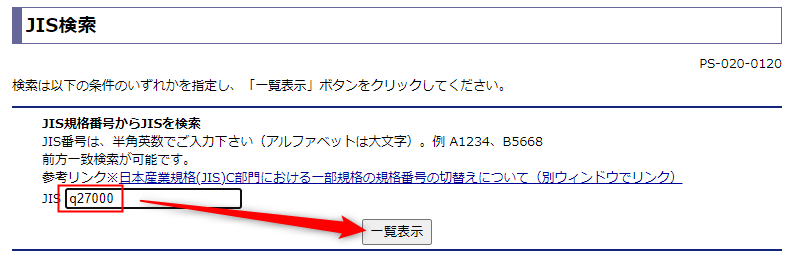

参考リンクから JIS Q 27000 を検索すると、PDFファイルが閲覧できます。ID登録をすれば、全ページを閲覧可能。ログインしていない状態では、目次までの閲覧となります。印刷・配布はNGなので気を付けてください

この JIS Q 27000 は、単なる用語集となっています。

例えば…

3.28

情報セキュリティ(information security)

情報の機密性(3.10),完全性(3.36)及び可用性(3.7)を維持すること。

注記 さらに,真正性(3.6),責任追跡性,否認防止(3.48),信頼性(3.55)などの特性を維持することを含めることもある。

このように、情報セキュリティという用語は何か? を、国語辞典で調べたような結果が記載されています。

注記にもあるとおり、情報セキュリティはCIAトライアドのほかにも4つの特性も含めています。それぞれ確認していきましょう

真正性(Authenticity)

情報の発信元や提供元が、確かであることを保証する概念です。

正当な発信者を確認し、情報が偽造されていないことを保証するための管理策や認証プロセスについて説明しています。

私です! 私ですって! 偽物じゃありません!

※ Authenticity(オーセンティシティ)

責任追跡性(Accountability)

誰が何をしたのかを特定できるようにすることを指します。

アクセス制御やログ管理などを通じて、活動の追跡性を確保し、行動に対して責任を負わせるための方法を提供しています。

16時23分15秒にアクセスしたよね! 犯人はお前だ! 真実はいつもひとつ!

※ Accountability(アカウンタビリティ)

否認防止(Non-repudiation)

特定の行動や通信が行われたことを証明し、その行為者が後でその行為を否認できないようにすることを意味します。

デジタル署名(※ あとの講義で詳しく解説します)やタイムスタンプの使用などが、否認防止のための技術的対策となります。

買ってません。私は買っていませんよ(ごめんなさい、本当はクリックして買ってしまいました) 私は購入してないです~

否認防止は特に重要な概念で、オンラインショッピングや電子契約の世界において、取引や合意が確実に行われたことを証明する必要があります。

商品を注文していない、契約書にサインしていない、といった後からの否認を防ぐことで、デジタル社会の信頼性を支えています。

※ Non-repudiation(ノンリピュディエーション)

信頼性(Reliability)

システムや情報が一貫して期待どおりに動作し、正確であることを保証する概念です。

システムの可用性、パフォーマンス、復旧能力を高めるための管理策やベストプラクティスを追求しましょう、ということですね。

この自動販売機はちゃんとしている! 120円いれて、200円入れたら、ジュースとおつり80円が出た! 信頼できる!

情報セキュリティマネジメント試験の受検を考えている方は、真正性と信頼性、似た言葉なので間違えないようにしてください。

私が私であることが「真正性」、システムが正常に動くことが「信頼性」と覚えておくといいでしょう。

※ Reliability(リライアビリティ)

ISMS

ここまで用語の意味、そして用語の性質を抑えてきました。

続いて、ISMSというキーワードを覚えておく必要があります。情報セキュリティは、どのような枠組みで実行されていくのか? ということです。

ISMSとは、Information Security Management System の略です。

日本語訳すると「情報セキュリティマネジメントシステム」となります。情報セキュリティリスクを体系的、かつ継続的に管理するためのフレームワークのことを指します。

フレームワークというのは、こういう手順で物事を進めていくといいですよ! という台本をイメージしていただければわかりやすいでしょう。

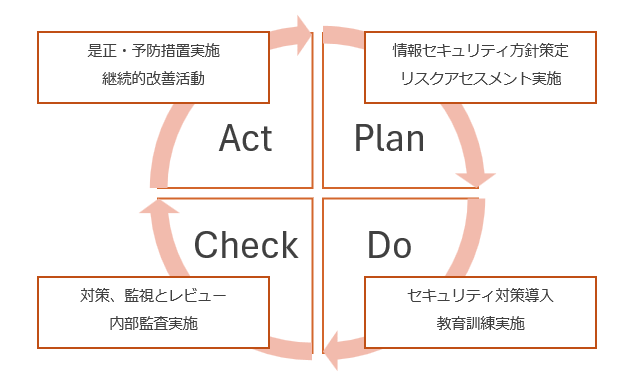

ISMSは、PDCA(Plan-Do-Check-Act)サイクルを通じて、組織全体で情報セキュリティを高める取り組みを行います。

ISMSのPDCAサイクル

- 計画(Plan)

- 情報セキュリティ方針の策定

- リスクアセスメントの実施

- リスク対応計画の作成

- 実施(Do)

- 情報セキュリティ対策の導入と運用

- セキュリティ教育と訓練の実施

- 確認(Check)

- 情報セキュリティ対策の監視とレビュー

- 内部監査の実施

- 改善(Act)

- 課題の是正措置と予防措置の実施

- 継続的な改善活動

リスクアセスメント、是正措置などの聞き慣れない言葉がリストに含まれていますが、いまは読み飛ばしてください。

流れをイメージすると、組織の経営戦略に基づいて決定します。守るべきデータは何か? どのように防御するか? これを可視化していくことが「Plan」に該当します。

続いて、それらを実行するために社員教育をする、セキュリティソフトを導入する、といった実際の行動を行います。これが「Do」、プランの実行です。

現状を確認し、きちんと当初のセキュリティ対策が導入されているか? 社員の入れ替わりによって抜けがないか、それらを「Check」をします。

最後に、あるところでプランの振り返りを行い、最新の動向に見合っていなければ、追加要望を提出し改善する。これが「Act」です。

そしてまた、情報セキュリティ方針を策定し直すため「Plan」に戻る。これが、情報セキュリティマネジメントのPDCAサイクルとなります。

情報セキュリティの分野で、PDCAサイクルが特に有効なのは、サイバー脅威が日々進化しているからなんです。計画を立てて実行するだけでなく、常に状況を確認し、新たな脅威に対応して改善をし続ける。このサイクルがあるからこそ、変化の激しいデジタル環境でも、適切なセキュリティを維持できるんですよ

第2講のまとめ

JIS Q 27000は、情報セキュリティマネジメントシステム(ISMS)の包括的な定義を提供し、真正性、責任追跡性、否認防止、信頼性などの重要なセキュリティ要素をカバーしています。そして、JIS Q 27001の「要求事項」にこのあと繋がっていきます。

この規格を理解し、ISMSに当てはめることで、企業や組織は情報資産を効果的に保護し、セキュリティリスクを適切に管理することができるようになるのです。

情報セキュリティマネジメントシステムという枠組みを理解することで、情報セキュリティの勉強がスムーズになります。次に続く要求事項 JIS Q 27001 は「実践ガイド」だと思ってください