nmapでアドレス空間を知る

次は nmap(エヌマップ)で、いま接続しているアドレス空間にどれだけの端末が接続しているかを確認する技術を学習していきましょう。

これも偵察テクニックの1つです。

- nmap

ネットワークスキルが上がれば上がるほど、知識が身についていきます。ただ、その反対に悪用もできてしまうようになるので、スクリプトキディからブラックハッカーに闇落ちしないことを誓ってください

第18講

第14講~16講までのipconfig ping arpコマンドは、Windowsのコマンドプロンプトでできる偵察手法でした。

この第18講では、nmap(エヌマップ)というツールをインストールします。

インストール作業が発生するため、皆様のパソコン環境を大きく変える可能性があります。変えたくない人は、一読するだけで大丈夫です。本来は、仮想マシンでやるのが一番です。いつでもリカバリできる不要なパソコンがあれば、そちらで試してみてください。

nmap

以下、リンクを貼っておきます。このような目のアイコンをしたWebサイトです。

ゆみちゃん、こわい、こわいよ! このサイト、大丈夫なの!?

Nmap(Network Mapper:ネットワーク・マッパー)は、ネットワークのセキュリティ監査や探索に使用されるオープンソースのツールです。

ネットワーク上のホストやサービスの検出、ポートスキャン、脆弱性評価などが可能です。この目のアイコンは、ネットワークの「見張り」や「監視」を象徴しているのだと。

とはいえ、かなり気持ち悪いよね

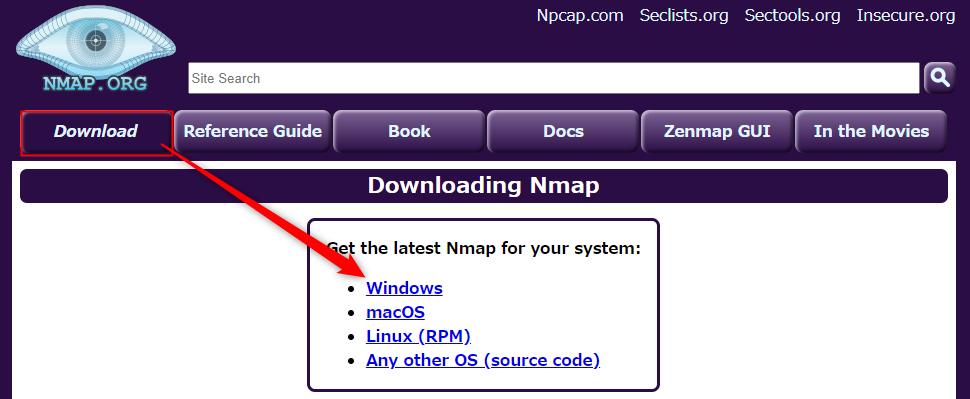

まず、こちらのWebサイト「Download」よりNmapをインストールします。

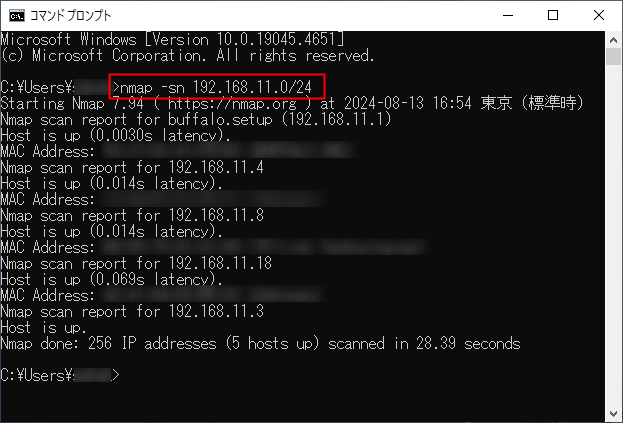

インストールが完了後、コマンドプロンプト上からnmapを使うことができます。今回はパケットトレーサは使うことができないので、私の事務所環境で調べていきましょう。

私の事務所環境は「192.168.11.0」ネットワークでサブネットは「255.255.255.0」のままです。プリフィックス値は「/24」なので254台接続できる環境です。

コマンドプロンプトを立ち上げて、以下のコマンドを入れます。

> nmap -sn 192.168.11.0/24

「-sn」は、各ネットワーク機器がオンラインかどうか(応答があるかどうか)だけを確認するコマンドです。

これは、ホストディスカバリーと呼ばれ、機器に対してPingコマンドを送信し、応答が返ってくるかどうかを調べることで、機器が稼働中かどうかを確認します。

負荷を与えない、一番シンプルな調査方法です。

また、重要な部分はボカしていますが、このように戻ってきます。

buffalo社のルーターを使い、4つ目の数字が3、4、8、18のIPアドレスが割り当てられたところにネットワーク端末があるということがわかります。ルーターの設定で、自動でIPアドレスを割り振っているので、このようにマチマチなIPアドレスです。

実際に数えてみると、監視カメラ、アレクサ、パソコン1台とスマートフォンがあるので、それ以上接続されていないことがわかりますね。

このように nmap をインストールして自分のネットワークアドレスを検索すると、現在接続されているIPアドレスがいくつかあるかを知ることができます。

もし、特定している端末以上のIPアドレスが検出されている場合は、誰かがあなたのネットワークに進入している可能性があります。

仲良しだったお隣さんを家に招いた際、機器に記載しているパスワードを盗んで接続していた、なんて事例もあるからね

ひぃい!

第18講のまとめ

nmap というツールをインストールして、ネットワークアドレスにいくつのホストが接続されているかを確認するテクニックをご紹介しました。

この nmap を使えるようになると、不正に接続されていないかどうかを確認することができます。フリーソフトでのツールも多数ありますが、マルウェアの可能性であることも否定できないので、一番シンプルで信頼できるオープンソースの nmap を使いこなしておいたほうがいいでしょう。

コマンドプロンプトで簡単にチェックができるので、すごくいいツールではあるけど、もちろん悪用も可能なので、繰り返すけど、ブラックハッカーに闇落ちしていかないことを約束してね!